Một tập đoàn cung cấp phần mềm chống virus của Việt Nam hôm 13/5 thông báo đã ghi nhận “các trường hợp lây nhiễm” mã độc đòi tiền chuộc có tên Wanna Crypt0r hay còn được nhiều người biết tới với tên gọi WannaCry (muốn khóc).

Trước đó, các chuyên gia của công ty thiết kế phần mềm bảo mật Avast của Cộng hòa Séc được các hãng truyền thông quốc tế dẫn lời nói rằng họ đã phát hiện hơn 120 nghìn trường hợp bị lây nhiễm mã độc ở hơn 100 nước, trong đó có Việt Nam.

Con số này có thể tiếp tục tăng vì hôm nay vẫn đang là ngày nghỉ, nhiều máy tính không bật. Virus có thể bùng phát vào đầu tuần tới, khi mọi người đi làm trở lại.

Thông cáo đăng trên trang web của Bkav có đoạn: “Ngay trong sáng thứ 7 (13/5), Hệ thống giám sát virus của Bkav bước đầu ghi nhận, đã có những trường hợp lây nhiễm mã độc này tại Việt Nam. Con số này có thể tiếp tục tăng vì hôm nay vẫn đang là ngày nghỉ, nhiều máy tính không bật. Virus có thể bùng phát vào đầu tuần tới, khi mọi người đi làm trở lại”.

Theo tập đoàn chuyên về các sản phẩm bảo mật của Việt Nam, “Wanna Crypt0r tấn công vào máy nạn nhận qua file đính kèm email hoặc link độc hại” cũng như “có thể lây lan vào các máy có lỗ hổng mà không cần người dùng phải thao tác trực tiếp với file đính kèm hay link độc hại”.

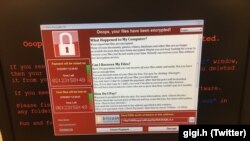

Mã độc đòi tiền chuộc mã khóa các dữ liệu trên máy tính của nạn nhân rồi đòi tiền chuộc từ 300 tới 600 đôla tiền điện tử bitcoin để khôi phục lại quyền tiếp cận dữ liệu này.

Sau 3 ngày, mức tiền chuộc sẽ tăng lên gấp đôi và hết thời hạn 7 ngày nhưng chưa thanh toán thì dữ liệu của người dùng sẽ bị mất.

Mã độc “muốn khóc” ghi đầy đủ thông tin thanh toán, đếm lùi thời gian và được thể hiện bằng nhiều ngôn ngữ, trong đó có tiếng Việt.

Màn hình máy tính bị nhiễm mã độc trong hệ thống bệnh viện của Anh.

Hãng Reuters đưa rằng các nhà nghiên cứu đang chạy đua với thời gian để mã khóa các máy tính bị nhiễm mã độc và khôi phục các file của nạn nhân trước khi hết hạn đòi tiền chuộc của mã độc.

Ông Vũ Ngọc Sơn, Phó chủ tịch phụ trách mảng Chống mã độc của Bkav nói trong thông cáo: “Kiểu lây nhiễm của mã độc Wanna Cprypt0r tuy không mới, nhưng cho thấy xu hướng tận dụng các lỗ hổng mới để tấn công, kiếm tiền sẽ còn được hacker sử dụng nhiều trong thời gian tới, đặc biệt là các lỗ hổng của hệ điều hành”.

… xu hướng tận dụng các lỗ hổng mới để tấn công, kiếm tiền sẽ còn được hacker sử dụng nhiều trong thời gian tới, đặc biệt là các lỗ hổng của hệ điều hành.

Tập đoàn này khuyến cáo người sử dụng “cần cập nhật bản vá càng sớm càng tốt”, “cần khẩn trương backup các dữ liệu quan trọng trên máy tính” và “nên mở các file văn bản nhận từ Internet trong môi trường cách ly Safe Run và cài phần mềm diệt virus thường trực trên máy tính để được bảo vệ tự động”.

Một loạt các tổ chức và tập đoàn trên thế giới đã bị tấn công, trong đó có Bộ Nội vụ Nga, các bệnh viện ở Anh, Indonesia, các trường học ở Philippines và Trung Quốc hay hãng chuyển phát nhanh FedEx của Mỹ, theo Reuters.

Tin cho hay, các tay tin tặc, hiện chưa rõ là ai và từ nước nào, đã “tận dụng các thiết bị do thám được cho là phát triển bởi Cơ quan An ninh Quốc gia Hoa Kỳ”.

Theo Reuters, 60% các máy bị nhiễm là ở Nga, và tiếp theo là Ukraina và Đài Loan.